ما هو Tempest الناتو الأمريكي

يتعامل TEMPEST مع الموجات الكهرومغناطيسية المشعة للمعدات (المشعة والموصلة) ويقيم مخاطر التنصت.

جميع المعدات الكهربائية والإلكترونية تولد الإشعاع الكهرومغناطيسي. في EMC ، يحتوي الإشعاع الصادر عن معدات معالجة البيانات ، مثل أجهزة الكمبيوتر المحمولة أو الهواتف المحمولة ، على معلومات حساسة يمكن اعتراضها بسهولة.

يمكن لجهاز الاستقبال تفسير هذه الإشارات دون أن يتم اكتشافها دون الوصول المباشر إلى الجهاز الأصلي.

ما هي منظمة حلف شمال الأطلسي الأمريكية <span class="notranslate">الخطر</span

TEMPEST يتعامل مع الموجات الكهرومغناطيسية المشعة للمعدات (سواء المشعة أو التي تم إجراؤها) ويقيّم مخاطر التنصت.

تولد جميع المعدات الكهربائية والإلكترونية إشعاعات كهرومغناطيسية (EMC). في EMC، يحتوي الإشعاع الصادر من معدات معالجة البيانات، مثل أجهزة الكمبيوتر المحمولة أو <a href="https://www.interelectronix.com/internal%3D"node/954">الشاشات الصناعية أو <a href="https://www.interelectronix.com/internal%3D"node/525">شاشات العرض العسكرية التي تعمل باللمس، على معلومات حساسة يمكن اعتراضها بسهولة.

يمكن لجهاز الاستقبال تفسير هذه الإشارات دون اكتشافها دون الوصول المباشر إلى الجهاز الأصلي.

Tempest المستوى

| قياسي | كامل | متوسط | تكتيكي |

|---|---|---|---|

| منظمة حلف شمال الأطلسي SDIP-27 | المستوى أ | المستوى ب | المستوى C |

| حلف شمال الأطلسي AMSG | AMSG 720B | AMSG 788A | AMSG 784 |

| الولايات المتحدة الأمريكية NSTISSAM | المستوى الأول | المستوى الثاني | المستوى الثالث |

| مناطق الناتو | المنطقة 0 | المنطقة 1 | المنطقة 2 |

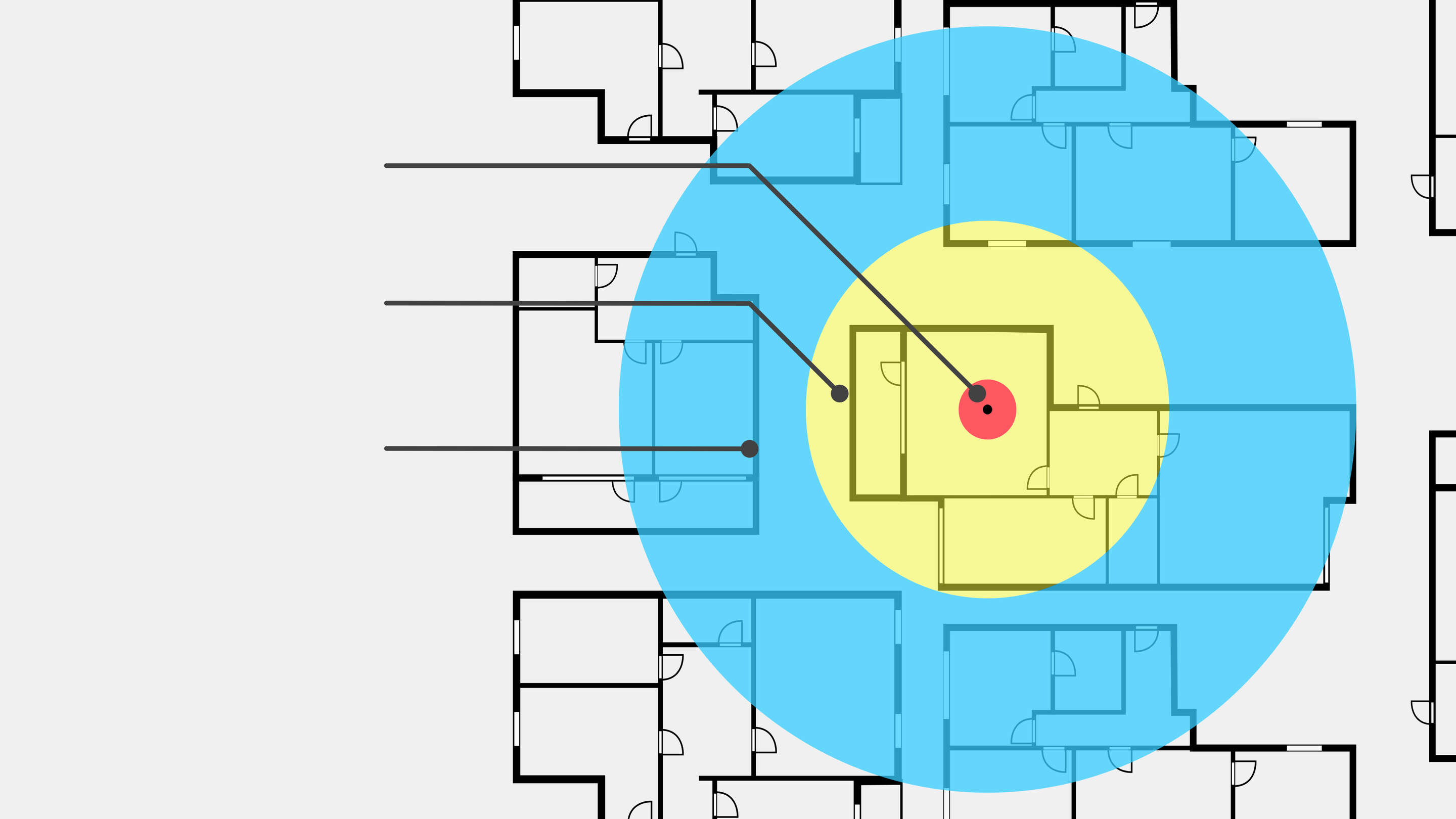

تقسيم الناتو

يحدد طريقة قياس التوهين حيث يتم تصنيف الغرف الفردية داخل محيط الأمان على أنها المنطقة 0 أو المنطقة 1 أو المنطقة 2 أو المنطقة 3 ، والتي تتطلب معيار اختبار فحص للمعدات التي تتعامل مع البيانات السرية في هذه الغرف.

المستوى أ - الناتو SDIP-27

Tempest المستوى A هو المعيار الأكثر صرامة لحلف الناتو ، وبالتالي يشار إليه أحيانا باسم "FULL". ينطبق المستوى A على البيئات والمعدات حيث يمكن أن يحدث التنصت الفوري من الغرفة المجاورة (على بعد حوالي 1 متر). لذلك ، تنطبق هذه المواصفة القياسية على المعدات التي يتم تشغيلها داخل منطقة الناتو 0.

المستوى ب - الناتو SDIP-27

Tempest المستوى B هو ثاني أعلى معيار لحلف الناتو ، والمعروف أيضا باسم "فوري". تنطبق هذه المواصفة القياسية على المعدات التي لا يمكن سماعها من مسافة تزيد عن 20 مترا. ينطبق معيار Tempest هذا على المعدات العاملة داخل منطقة الناتو 1. تحمي هذه المواصفة القياسية المعدات من مسافة 20 مترا دون عائق ومسافة مماثلة من خلال الجدران والعقبات.

المستوى C - الناتو SDIP-27

Tempest يشار إلى المستوى C أيضا باسم "تكتيكي". تنطبق هذه المواصفة القياسية على البيئات والمعدات داخل منطقة الناتو 2 (حيث يفترض أن يكون التنصت على بعد 100 متر على الأقل). تحمي هذه المواصفة القياسية المعدات من مسافة 100 متر دون عائق أو مسافة مماثلة من خلال الجدران والعقبات.

المصطلح "TEMPEST" هو اسم رمزي ومختصر لمشروع أمريكي سري كان يستخدم في أواخر الستينيات لاستغلال ومراقبة الإشعاع الكهرومغناطيسي (EMR) والحماية من الاستغلال. واليوم، تم استبدال المصطلح رسميًا بمصطلح EMSEC (أمن الانبعاثات)، لكنه لا يزال يستخدم من قبل المدنيين على الإنترنت. الهدف من ضمان المعلومات (IA) في الولايات المتحدة هو ضمان توافر وسلامة وسرية المعلومات ونظم المعلومات، بما في ذلك نظم الأسلحة ونظم إدارة البنية التحتية والشبكات التي تستخدم لمعالجة أو تخزين أو عرض أو نقل أو حماية معلومات وزارة الدفاع (DOD).

أجهزة الحوسبة وأنظمة المعلومات الأخرى قادرة على تسريب البيانات بعدة طرق غريبة.

نظرا لأن الكيانات الخبيثة تستهدف البنى التحتية الأساسية وتهاجمها بشكل متزايد ، فقد تطورت أساليب وسياسات أمن تكنولوجيا المعلومات لحماية المواقع شديدة الحساسية والضعيفة على مر السنين.

مراقبة الحواسيب والشبكات هي الجهد المستمر لمراقبة نشاط الجهاز المستهدف والإجراءات الرئيسية وجميع البيانات التي يتم تحميلها على الأقراص الصلبة. ويمكن أن تتم عملية المراقبة من قبل فرد واحد أو منظمات إجرامية أو حكومات وشركات كبيرة، وغالباً ما تتم بطريقة سرية. تمتلك الحكومات والمنظمات الكبيرة حالياً قدرة غير مسبوقة على مراقبة نشاط جميع مستخدمي الإنترنت والمواطنين بشكل مستمر.

يضع الدرع مقاومة (المقاومة الفعالة لدائرة كهربائية أو مكون للتيار المتردد ، الناشئة عن التأثيرات المشتركة للمقاومة الأومية والمفاعلة) انقطاع في مسار انتشار الموجة الكهرومغناطيسية المشعة ، وعكسها و / أو امتصاصها. هذا مشابه جدا من الناحية المفاهيمية للطريقة التي تعمل بها المرشحات - فهي تضع انقطاع المعاوقة في مسار إشارة غير مرغوب فيها. كلما زادت نسبة المعاوقة ، زادت فعالية الدرع (SE).

نشرت دول الناتو قوائم بمختبرات الاختبار والمعدات المعتمدة التي اجتازت الاختبارات المطلوبة. برنامجtempest الصناعية الكندي ، وقائمة المنتجات الألمانية المخصصة BSI ، ودليل CESG في المملكة المتحدة للمنتجات المضمونة InfoSec ، وبرنامج شهادة NSAtempest هي أمثلة على هذه القوائم والمرافق. يجب أن تنطبق الشهادة على نظام المعلومات أو الجهاز بأكمله ، وليس فقط عدة مكونات فردية ، لأن توصيل مكون واحد غير محمي يمكن أن يغير بشكل كبير خصائص الترددات اللاسلكية للنظام.

أنظمة الكمبيوتر في مختلف الصناعات والحكومات والأشخاص عرضة للهجمات الإلكترونية ، مع أكبر الأهداف هي المؤسسات المالية والمواقع الإلكترونية والتطبيقات والهياكل المالية الصغيرة. كما تستخدم أنظمة الكمبيوتر في جميع أنحاء شركات الاتصالات وأنظمة المياه والغاز ومحطات الطاقة النووية ، مما يجعلها عرضة للهجوم. الأجهزة الشخصية والمنزلية والشركات الكبيرة والسجلات الطبية والمركبات هي أيضا أهداف شائعة ، حيث تهدف بعض الهجمات إلى تحقيق مكاسب مالية والبعض الآخر يهدف إلى شل الشركة. يتم تطوير إنترنت الأشياء (IoT) دون النظر بشكل مناسب في التحديات الأمنية التي ينطوي عليها الأمر ، ومع انتشار إنترنت الأشياء ، من المرجح أن تصبح الهجمات الإلكترونية تهديدا ماديا متزايدا.

TEMPEST ليس مجرد مجال تجسس باطني لا يمكن استخدامه إلا للفروع العسكرية العليا. يمكن استخدام برنامج تافه إلى حد ما يعرف باسم "TEMPEST من أجل إليزا" من قبل أي شخص تقريبا في راحة منازلهم. TEMPEST For Eliza هو اختراق سريع لنظام Linux يقوم بتشغيل الموسيقى عبر الراديو الذي تختاره من خلال عرض وحدات البكسل بالأبيض والأسود بالتناوب على شاشتك بالتردد الصحيح تماما. يؤدي هذا إلى تشغيل الموسيقى للفيدراليين الذين يوجهون هوائي TEMPESTالشم إلى شاشتك. إذا لم يتم التجسس عليك حاليا ، فيمكنك تشغيل الموسيقى بنفسك باستخدام راديو AM محمول باليد.

مبدأ الأحمر / الأسود ، المعروف أيضا باسم العمارة الحمراء / السوداء أو هندسة الأحمر / الأسود ، هو مبدأ تشفير يفصل الإشارات التي تحتوي على معلومات نصية عادية حساسة أو مصنفة عن تلك التي تحمل معلومات مشفرة. تتطلب جميع معاييرtempest "فصلا صارما بين الأحمر والأسود أو تركيب عوامل تدريع ذات SE مرضية ، بين جميع الدوائر والمعدات التي تنقل البيانات السرية وغير المصنفة". يجب أن يتم تصنيع المعدات المعتمدة منtempestتحت مراقبة الجودة الدقيقة لضمان بناء وحدات إضافية تماما مثل الوحدات التي تم اختبارها ، لأن تغيير سلك واحد يمكن أن يبطل الاختبارات.

يمكن مراقبة أجهزة الكمبيوتر أو أنظمة المعلومات المماثلة من مسافة بعيدة عن طريق اكتشاف والتقاط وفك رموز الإشعاع المنبعث من جهاز مراقبة أنبوب أشعة الكاثود (CRT).

يعرف هذا الشكل غير المألوف إلى حد ما من مراقبة الكمبيوتر لمسافات طويلة باسم TEMPEST، ويتضمن قراءة الانبعاث الكهرومغناطيسي من أجهزة الحوسبة ، والتي يمكن أن تكون على بعد مئات الأمتار ، واستخراج المعلومات التي يتم فك شفرتها لاحقا من أجل إعادة بناء البيانات الواضحة.

مقاومة EMC

نحن نقدم لك مجموعة متنوعة من المواد الخاصة والتحسينات التقنية لحلول شاشات اللمس المقاومة ل EMC - والتي تم تكييفها بدقة وفقا لمتطلباتك ومجال التطبيق. الحلول الخاصة الخاصة بالعملاء هي قوتنا.

تشكل التطبيقات العسكرية تحديا كبيرا لدمج شاشات اللمس. يجب أن تتحمل شاشة اللمس للتطبيقات العسكرية الظروف القاسية وأن تعمل بشكل موثوق للغاية وتتوافق مع جميع مواصفات EMC.

دروع الترددات اللاسلكية

لا يجب أن يكون تدريع EMC مكلفا دائما. يسعدنا تطوير حلول فعالة لك وفقا لمواصفات المعيار ذي الصلة. لدينا إمكانية الوصول إلى مجموعة كبيرة من المشاريع المنفذة ونقدم لك بالفعل العديد من الحلول القياسية دون مزيد من جهود التطوير. مواد التدريع الخاصة في المخزون في مستودعاتنا.

زيادة الطلب المدني

داخل القوات المسلحة ، Tempest المعدات المعتمدة ضرورية لضمان الحماية من التجسس. إن المستويات المرتفعة بشكل متزايد من التجسس الصناعي تجعل الحلول Tempest ذات صلة بالقطاع الخاص أيضا.

يظهر الطلب المدني المتزايد أن المزيد والمزيد من الشركات تدرك تهديدات ومخاطر مجتمع المعلومات الحديث.

يوفر زجاج IK10 Impactinator® مقاومة لا مثيل لها للصدمات ، مما يجعله خيارا فائقا للتطبيقات التي تتطلب متانة استثنائية. أحدثت هذه العائلة المبتكرة من النظارات الخاصة ثورة في الصناعة ، مما أتاح حلول الزجاج التي كانت تعتبر مستحيلة في السابق.

مصمم لتطبيقات شاشات اللمس والزجاج الواقي ، Impactinator® الزجاج يلبي معايير السلامة والتخريب الصارمة ل EN / IEC62262 IK10 و IK11. إنه يتفوق في المواقف التي تكون فيها مقاومة الصدمات وتقليل الوزن وجودة الصورة والموثوقية أمرا بالغ الأهمية.

اختر Impactinator® الزجاج للحصول على أداء قوي ويمكن الاعتماد عليه في البيئات كثيرة المتطلبات. جرب مستقبل تكنولوجيا الزجاج من خلال حلولنا المتطورة التي تضمن أقصى قدر من الحماية والكفاءة.