Ano ang US NATO Tempest

TEMPEST deal sa radiated electromagnetic waves ng kagamitan (parehong radiated at isinasagawa) at tinatasa ang eavesdropping panganib.

Ang lahat ng mga de koryenteng at elektronikong kagamitan ay bumubuo ng electromagnetic radiation. Sa EMC, ang radiation mula sa mga kagamitan sa pagpoproseso ng data, tulad ng mga Laptop o mobile phone ay naglalaman ng sensitibong impormasyon na maaaring madaling ma intercept.

Ang isang receiver ay maaaring bigyang kahulugan ang mga signal na ito na hindi natuklasan nang walang direktang pag access sa orihinal na aparato.

ANO ANG US NATO TEMPEST

TEMPEST deal sa radiated electromagnetic waves ng kagamitan (parehong radiated at isinasagawa) at tinatasa ang eavesdropping panganib.

Ang lahat ng mga de koryenteng at elektronikong kagamitan ay bumubuo ng electromagnetic radiation (EMC). Sa EMC, ang radiation mula sa mga kagamitan sa pagpoproseso ng data, tulad ng mga Laptop, Industrial Monitor o Military Touch Screen Display, ay naglalaman ng sensitibong impormasyon na madaling maharang.

Ang isang receiver ay maaaring bigyang kahulugan ang mga signal na ito na hindi natuklasan nang walang direktang pag access sa orihinal na aparato.

Tempest antas

| Pamantayang | Buong | Intermediate Taktikal | |

|---|---|---|---|

| NATO SDIP-27 | Antas A | Antas B | Antas C |

| NATO AMSG | AMSG 720B | AMSG 788A | AMSG 784 |

| USA NSTISSAM | Antas I | Antas II | Antas III |

| Mga zone ng NATO | Zone 0 | Zone 1 | Zone 2 |

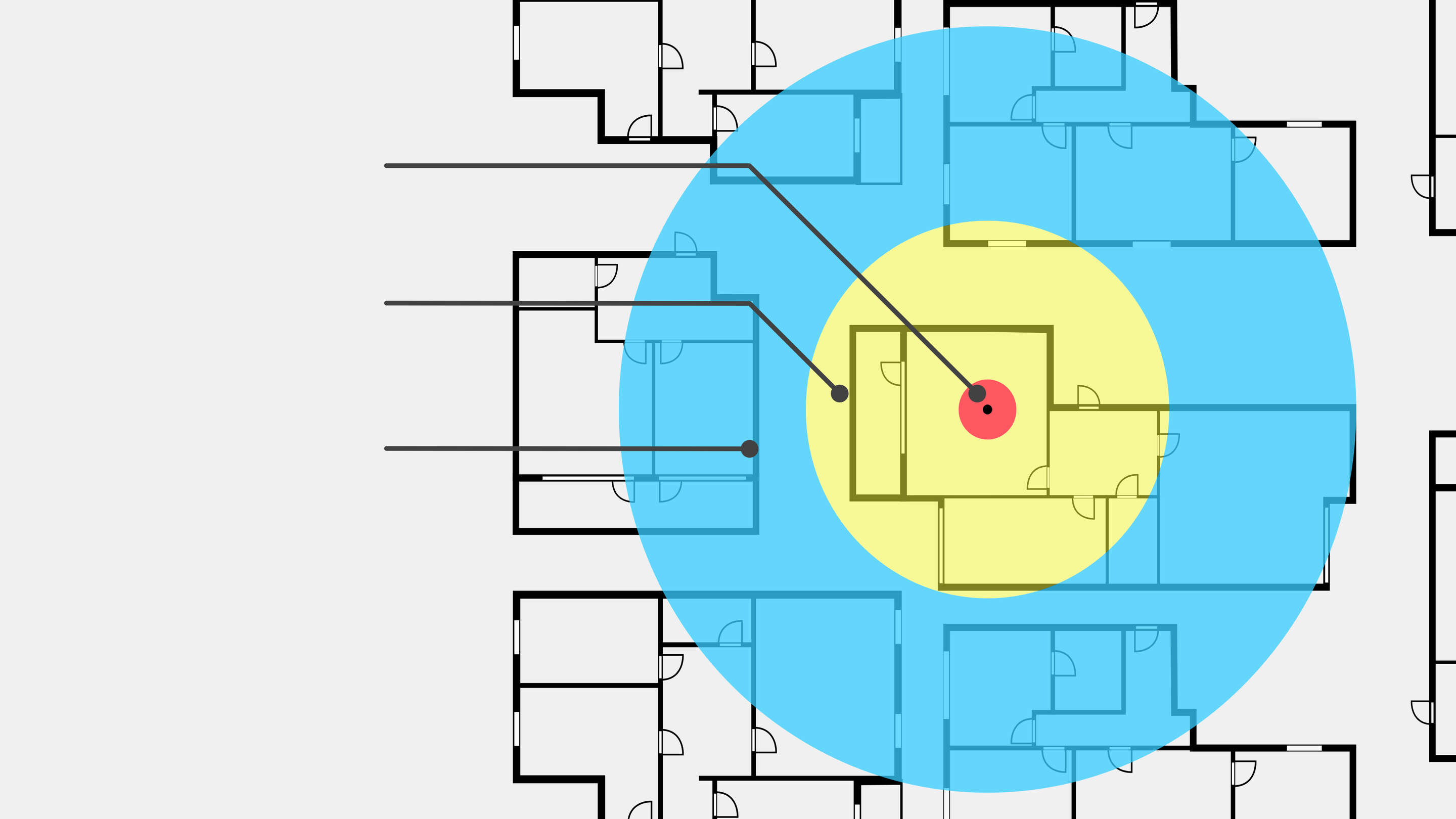

NATO Zoning

Tumutukoy sa isang paraan ng pagsukat ng attenuation kung saan ang mga indibidwal na kuwarto sa loob ng isang perimeter ng kaligtasan ay inuri bilang Zone 0, Zone 1, Zone 2, o Zone 3, at nangangailangan ng isang pamantayan sa screening test para sa mga kagamitan sa paghawak ng lihim na data sa mga kuwartong ito.

Level A - NATO SDIP-27

Tempest antas A ay ang pinakamahigpit na pamantayan ng NATO at samakatuwid ay kung minsan ay tinutukoy bilang "FULL". Ang Level A ay nalalapat sa mga kapaligiran at kagamitan kung saan ang agarang eavesdropping ay maaaring mangyari mula sa katabing kuwarto (humigit kumulang 1 metro ang layo). Samakatuwid, ang pamantayang ito ay nalalapat sa mga kagamitan na pinatatakbo sa loob ng NATO Zone 0.

Antas B - NATO Sdip-27

Tempest Level B ay ang susunod na pinakamataas na pamantayan ng NATO, na kilala rin bilang "IMMEDIATE". Ang pamantayang ito ay nalalapat sa mga kagamitan na hindi maaaring marinig mula sa isang distansya ng higit sa 20 metro. Ang Tempest pamantayang ito ay nalalapat sa mga kagamitan na nagpapatakbo sa loob ng NATO Zone 1. Ang pamantayang ito ay pinoprotektahan ang mga kagamitan kapwa mula sa 20 metro ng walang hadlang na distansya at isang maihahambing na distansya sa pamamagitan ng mga pader at mga hadlang.

Antas C - Nato SDIP-27

Tempest Level C ay tinutukoy din bilang "TACTICAL". Ang pamantayang ito ay nalalapat sa mga kapaligiran at kagamitan sa loob ng NATO Zone 2 (kung saan ang mga eavesdroppers ay ipinapalagay na hindi bababa sa 100 metro ang layo). Ang pamantayang ito ay pinoprotektahan ang mga kagamitan mula sa 100 metro ng walang hadlang na distansya o isang maihahambing na distansya sa pamamagitan ng mga pader at mga hadlang.

Ang katagang "TEMPEST" ay isang codename at acronym para sa isang classified US project na ginamit noong huling bahagi ng 1960s upang mapagsamantalahan at subaybayan ang electromagnetic radiation (EMR) at bantayan laban sa pagsasamantala. Ngayon, ang termino ay opisyal na pinalitan ng EMSEC (Emissions Security), ngunit ginagamit pa rin ito ng mga sibilyan sa online. Ang layunin ng United States Information Assurance (IA) ay upang matiyak ang availability, integridad, at pagiging kompidensiyal ng mga sistema ng impormasyon at impormasyon, kabilang ang mga sistema ng armas, mga sistema ng pamamahala ng imprastraktura, at mga network na ginagamit upang iproseso, mag imbak, magpakita, magpadala, o protektahan ang impormasyon ng Department of Defense (DOD).

Ang mga aparato ng computing at iba pang mga sistema ng impormasyon ay may kakayahang maglabas ng data sa maraming kakaibang paraan.

Bilang mga nakakahamak na entity na lalong nagta target at umaatake sa mga pangunahing imprastraktura, ang mga pamamaraan at patakaran sa seguridad ng IT para sa pagprotekta sa mataas na sensitibo at mahina na mga lokasyon ay umuunlad sa pamamagitan ng mga taon.

Ang pagsubaybay sa computer at network ay ang patuloy na pagsisikap na aktibong subaybayan ang aktibidad, mga pangunahing pagkilos ng target na aparato at lahat ng data na na upload sa mga hard drive. Ang proseso ng pagsubaybay ay maaaring isagawa ng isang solong indibidwal, mga organisasyong kriminal, mga pamahalaan at malalaking korporasyon, at madalas na ginagawa sa isang palihim na paraan. Ang mga pamahalaan at malalaking organisasyon ay kasalukuyang nagtataglay ng isang walang uliran na kakayahan upang patuloy na subaybayan ang aktibidad ng lahat ng mga gumagamit ng internet at mamamayan.

Ang isang kalasag ay naglalagay ng isang impedance (ang epektibong paglaban ng isang electric circuit o bahagi sa alternating kasalukuyang, na nagmumula sa pinagsamang mga epekto ng ohmic paglaban at reactance) discontinuity sa landas ng isang propagating radiated electromagnetic wave, sumasalamin ito at / o pagsipsip nito. Ito ay halos katulad ng paraan kung paano gumagana ang mga filter – naglalagay sila ng impedance discontinuity sa landas ng isang hindi kanais-nais na signal na ginanap. Ang mas malaki ang impedance ratio, mas malaki ang shield effectiveness (SE).

Ang mga bansa ng NATO ay naglathala ng mga listahan ng mga accredited testing lab at kagamitan na nakapasa sa mga kinakailangang pagsubok. Ang Canadian Industrialtempest Program, ang BSI German Zoned Products List, ang UK CESG Directory ng InfoSec Assured Products, at ang NSAtempest Certification Program ay mga halimbawa ng mga listahan at pasilidad na ito. Ang sertipikasyon ay dapat na mag aplay sa buong sistema ng impormasyon o aparato, hindi lamang ang ilang mga indibidwal na mga bahagi, tulad ng pagkonekta ng isang solong unshielded component ay maaaring makabuluhang baguhin ang sistema RF katangian.

Ang mga sistema ng computer ng iba't ibang industriya, pamahalaan, at mga tao ay madaling kapitan ng mga pag atake sa cyber, na ang pinakamalaking target ay mga institusyong pinansyal, website, app, at mga istraktura ng micro pananalapi. Ang mga computer system ay nagtatrabaho rin sa buong mga kumpanya ng telekomunikasyon, mga sistema ng tubig at gas, at mga planta ng nuclear power, na ginagawang mahina sa pag atake. Ang mga personal at home device, malalaking korporasyon, medical record, at sasakyan ay karaniwang target din, na may ilang mga pag atake na naglalayong makakuha ng pera at ang iba ay naglalayong lumpo ang kumpanya. Ang Internet ng mga bagay (IoT) ay binuo nang walang naaangkop na pagsasaalang alang sa mga hamon sa seguridad na kasangkot, at habang kumakalat ang IoT, ang mga pag atake sa cyber ay malamang na maging isang lalong pisikal na banta.

TEMPEST ay hindi lamang isang esoteric field ng espionage na tanging ang mga upper echelon military branches lamang ang maaaring gamitin. Ang isang medyo walang kabuluhang programa na kilala bilang "TEMPEST para sa Eliza" ay maaaring magamit ng halos sinuman sa ginhawa ng kanilang mga tahanan. TEMPEST para sa Eliza ay isang mabilis na Linux hack na gumaganap ng musika sa radyo na iyong pinili sa pamamagitan ng pagpapakita ng alternating itim at puting mga pixel sa iyong monitor sa tamang dalas lamang.

Ang prinsipyong pula/itim, na kilala rin bilang red/black architecture o red/black engineering, ay isang cryptographic principle na naghihiwalay sa mga signal na naglalaman ng sensitibo o classified na impormasyong plain text mula sa mga nagdadala ng naka encrypt na impormasyon. Ang lahat ng mga pamantayan ngtempest ay nangangailangan ng isang mahigpit na "RED / BLACK paghihiwalay o ang pag install ng mga ahente ng shielding na may kasiya siyang SE, sa pagitan ng lahat ng mga circuit at kagamitan na nagpapadala ng mga classified at di classified na data." Ang paggawa ngtempestnaaprubahan na kagamitan ay dapat gawin sa ilalim ng maingat na kontrol sa kalidad upang matiyak na ang mga karagdagang yunit ay itinayo nang eksakto pareho sa mga yunit na nasubok, dahil ang pagbabago kahit na isang wire ay maaaring magpawalang bisa sa mga pagsubok.

Ang pagsubaybay sa mga computer o katulad na sistema ng impormasyon mula sa malayo ay posible sa pamamagitan ng pagtukoy, pagkuha at pag decipher ng radiation na inilalabas ng cathode ray tube (CRT) monitor.

Ang medyo hindi pamilyar na anyo ng malayong pagsubaybay sa computer ay kilala bilang TEMPEST, at nagsasangkot ng pagbabasa ng mga electromagnetic emanations mula sa mga aparato ng computing, na maaaring daan daang metro ang layo, at pagkuha ng impormasyon na kalaunan ay na deciphered upang muling buuin ang mga madaling maunawaan na data.

EMC lumalaban

Nag-aalok kami sa iyo ng iba't ibang mga espesyal na materyales at teknikal na mga pagpipino para sa EMC-resistant touchscreen solusyon – tiyak na iniangkop sa iyong mga kinakailangan at ang lugar ng application. Ang mga espesyal na solusyon na partikular sa customer ay ang aming lakas.

Ang mga aplikasyon ng militar ay nagdudulot ng malaking hamon para sa pagsasama ng mga touchscreen. Ang touchscreen para sa mga aplikasyon ng militar ay dapat makatiis sa matinding kondisyon, gumana nang lubos na maaasahan at sumunod sa lahat ng mga pagtutukoy ng EMC.

Mga RF shield

Ang EMC shielding ay hindi palaging kailangang maging mahal. Gusto naming maging masaya upang bumuo ng mahusay na mga solusyon para sa iyo alinsunod sa mga pagtutukoy ng mga kaugnay na pamantayan. Mayroon kaming access sa isang malaking portfolio ng mga ipinatupad na proyekto at nag aalok na sa iyo ng maraming mga pamantayan na solusyon nang walang karagdagang pagsisikap sa pag unlad. Ang mga espesyal na materyales sa shielding ay nasa stock sa aming bodega.

Pagtaas ng demand ng sibilyan

Sa loob ng armadong pwersa, Tempest sertipikadong kagamitan ay kinakailangan upang matiyak ang proteksyon laban sa espiya. Ang pagtaas ng mataas na antas ng pang industriya na espiya ay ginagawang Tempest mga solusyon na may kaugnayan din sa pribadong sektor.

Ang lumalagong demand ng sibilyan ay nagpapakita na mas maraming mga kumpanya ang kinikilala ang mga banta at panganib ng modernong lipunan ng impormasyon.

Impactinator® IK10 glass ay nag aalok ng walang kapantay na paglaban sa epekto, na ginagawa itong isang superior na pagpipilian para sa mga application na nangangailangan ng pambihirang tibay. Ang makabagong pamilya ng mga espesyal na baso na ito ay nag rebolusyon sa industriya, na nagpapagana ng mga solusyon sa salamin na dati nang itinuturing na imposible.

Dinisenyo para sa touchscreen at proteksiyon na mga aplikasyon ng salamin, ang Impactinator® salamin ay nakakatugon sa mahigpit na mga pamantayan sa kaligtasan at vandalism ng EN / IEC62262 IK10 at IK11. Ito ay excels sa mga sitwasyon kung saan epekto paglaban, pagbabawas ng timbang, kalidad ng imahe, at pagiging maaasahan ay kritikal.

Pumili Impactinator® baso para sa matatag at maaasahang pagganap sa mga hinihingi na kapaligiran. Maranasan ang hinaharap ng teknolohiya ng salamin sa aming mga makabagong solusyon na nagsisiguro ng maximum na proteksyon at kahusayan.